Bedrohte IT-Sicherheit

Sie sind schwer aufzuspüren und richten große Schäden an: Hardware-Trojaner. Eine Studie skizziert Schwachstellen und Angriffszenarien.

27.06.2024 · HP-Topnews · Leibniz-Institut für innovative Mikroelektronik · Mathematik, Natur- und Ingenieurwissenschaften · Forschungsergebnis

Hardware-Trojaner könnten zur Gefahr werden. Im Auftrag des Bundesamtes für Sicherheit in der Informationstechnik (BSI) fertigten Experten des IHP – Leibniz-Institut für innovative Mikroelektronik die Studie „Prüfung von Manipulationsmöglichkeiten von Hardware in verteilten Fertigungsprozessen (PANDA)“ an. Das Ergebnis: In allen Teilschritten können Sicherheitseigenschaften oder die Funktionalität negativ beeinflusst werden. Um die Sicherheit in der IT-Landschaft zu erhöhen, informieren die Experten IT-Hersteller und -Dienstleister über die potenzielle Bedrohung und appellieren an die Unternehmen, in vertrauenswürdige Herstellungsprozesse und Anbieter sowie in eigene Mitarbeitende zu investieren.

„Software-Trojaner sind allgemein bekannt, die meisten von uns nutzen Antivirenprogramme, prüfen Absender vor dem Öffnen von E-Mail-Anhängen kritisch und laden Apps auf das Handy nur aus offiziellen Quellen. Als im Journal ,Bloomberg Businessweek‘ 2018 das erste Mal über einen Hardware-Trojaner berichtet wurde, war hingegen die Unsicherheit vor allem bei den Firmen groß“, sagt Prof. Dr. Peter Langendörfer, Projektleiter für die jetzt veröffentlichte PANDA-Studie. Trojaner, der Begriff geht auf die griechische Sage vom Trojanischen Pferd zurück, sind absichtliche Manipulationen, die durch einen Angreifer eingefügt werden.

„Durch die Globalisierung werden immer mehr Schritte der Fertigungskette outgesourced, häufig bekommen die günstigsten Anbieter den Zuschlag. Wenn IT-Firmen ihre Chipdesigns zur Fertigung schicken, könnten diese noch verändert werden. Bei der Bestückung von Platinen könnten diese manipuliert werden, indem beispielsweise zusätzliche Chips aufgebracht werden, die dann Informationen abgreifen und versenden“, skizziert Prof. Dr. Peter Langendörfer zwei mögliche Szenarien. Der Experte für IT-Sicherheit leitet am IHP die Abteilung „Wireless Systems“ und ist gleichzeitig Professor für das Fachgebiet „Drahtlose Systeme“ an der BTU Cottbus-Senftenberg.

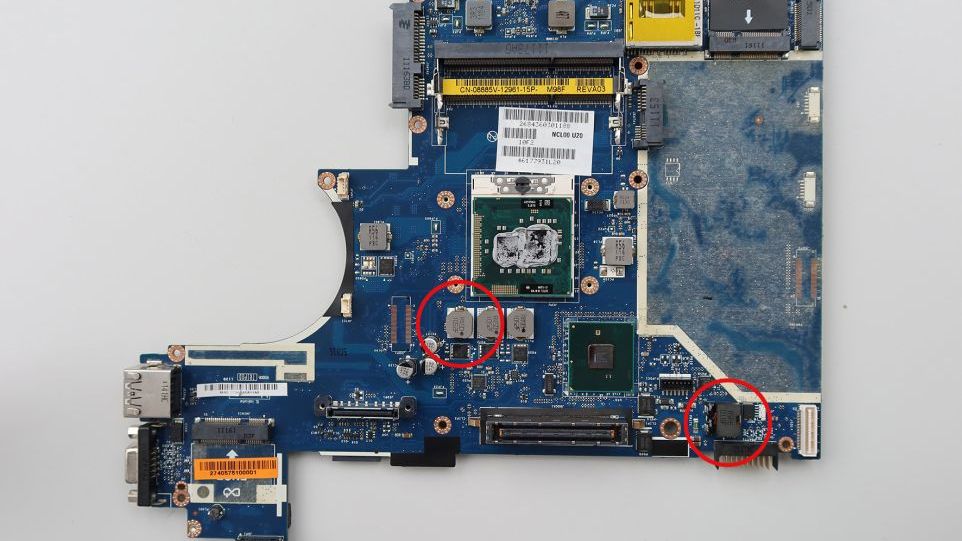

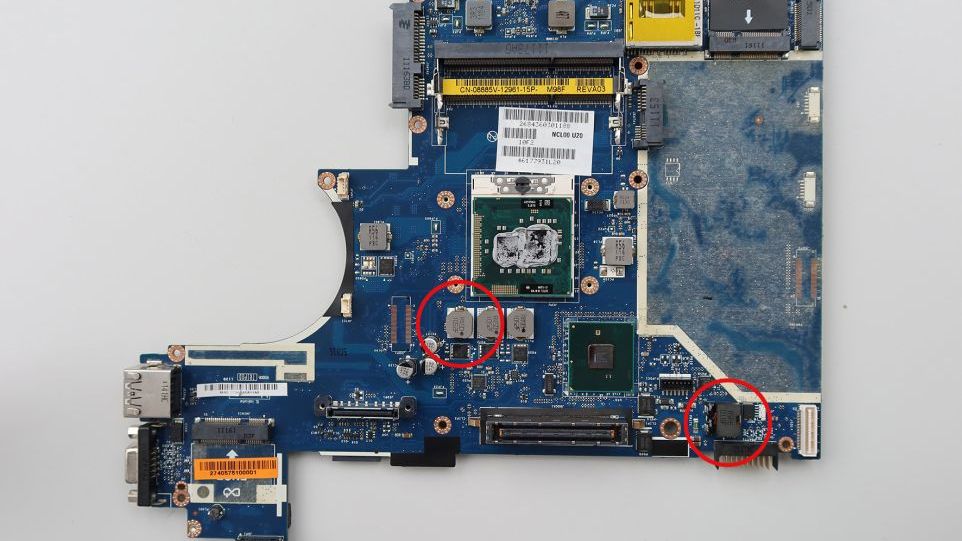

Für die PANDA-Studie hat sich das BSI bewusst für das IHP entschieden, da das Forschungsinstitut durch sein vertikales Konzept zahlreiche Schritte der Fertigungskette abbilden kann. Zudem bestand durch vorherige Zusammenarbeit bereits ein Vertrauensverhältnis. Die IHP-Experten bauten die Studie sowohl auf Literaturrecherche als auch auf praktischen Experimenten in der Fertigungskette insbesondere bei der Implementierung von kryptographischen Funktionen in FPGAs und im Bereich der Fertigung von Platinen auf. So wurde beispielsweise das Mainboard eines Laptops präpariert, um zu testen, ob diese Manipulationen durch optische Verfahren, z. B. in der Qualitätskontrolle bei Eingang einer Lieferung, gefunden werden könnten. Unter Spulen und Kondensatoren wurden zusätzliche Chips versteckt. Diese fallen bei mikroskopischer Betrachtung und selbst beim Röntgen aufgrund von zahlreichen Metalllagen kaum auf. Lötpunkte und Leiterbahnen können die Zusatzchips verraten. Sind diese jedoch als Chip-on-Board mit Aluminiumbonds verdrahtet, sind sie nahezu unsichtbar.

„Durch unsere Studie wird deutlich: Manipulationen sind jederzeit möglich und IT-Hersteller müssen reagieren. Denn: Ist ein Hardware-Trojaner erst einmal vorhanden, ist er extrem schwer zu finden“, warnt Prof. Dr. Peter Langendörfer.

Weitere Informationen und Kontakt

Pressemitteilung des Leibniz-Instituts für innovative Mikroelektronik (IHP)